¿Qué es URL:CardStealer?

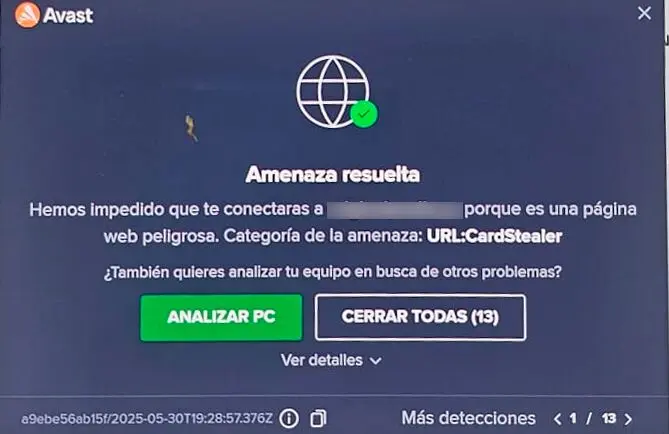

Una nueva amenaza está circulando entre tiendas que utilizan PrestaShop, una de las plataformas de ecommerce más populares. Se trata de un malware clasificado por Avast como URL:CardStealer, que se camufla mediante un módulo gratuito aparentemente útil pero altamente peligroso.

URL:CardStealer es una categoría de malware especializada en el robo de datos de tarjetas de crédito en tiendas online. Funciona inyectando código JavaScript malicioso en las páginas de pago, capturando los datos que los clientes introducen en el formulario de checkout antes de que lleguen al servidor de pago legítimo.

Este tipo de ataque se conoce también como web skimming o Magecart, y ha afectado a miles de tiendas en todo el mundo en los últimos años. Lo que lo hace especialmente peligroso es que el proceso de compra parece funcionar con normalidad — el cliente no nota nada, pero sus datos ya han sido robados.

Cómo funciona el ataque

El vector de entrada en este caso concreto es un módulo gratuito disponible en el marketplace oficial de PrestaShop. El módulo, en apariencia legítimo, incluye código ofuscado que se activa cuando un cliente llega a la página de pago.

Módulo comprometido: «Custom CSS and JS» — Autor: ClassyDevs

El módulo permite añadir código CSS y JavaScript personalizado a la tienda. Una funcionalidad perfectamente legítima y muy utilizada. Pero en algún momento entre sus actualizaciones, el código malicioso fue introducido, posiblemente mediante un ataque a la cuenta del desarrollador o directamente en el repositorio.

El hecho de que el módulo sea gratuito y esté en el marketplace oficial lo convierte en un vector de ataque especialmente efectivo: los comerciantes confían en él sin revisarlo.

¿Cómo se aprovecha?

Una vez instalado, el módulo inyecta un script externo en la página de checkout. Este script:

- Captura los campos del formulario de pago en tiempo real

- Codifica los datos en Base64 para evitar detección

- Los envía a un servidor externo controlado por el atacante

- No interfiere con el proceso de pago, por lo que el cliente no nota nada

⚠️ Alerta activa: Si tienes instalado el módulo «Custom CSS and JS» del autor ClassyDevs en tu tienda PrestaShop, desinstálalo inmediatamente y revisa tus archivos de servidor.

Cómo detectarlo en tu tienda

Hay varias señales que pueden indicar que tu tienda está afectada:

- Tu antivirus o el de un cliente detecta

URL:CardStealeral visitar la página de pago - Tienes instalado el módulo «Custom CSS and JS» de ClassyDevs

- Encuentras scripts externos desconocidos en el código fuente del checkout

- Recibes reclamaciones de clientes sobre cargos fraudulentos

✓ Herramienta gratuita: Puedes analizar tu tienda con Sansec Scanner, una herramienta especializada en detectar malware en ecommerce.

Cómo eliminarlo

Si confirmas que tu tienda está afectada, estos son los pasos a seguir:

- Desinstala el módulo inmediatamente desde el backoffice de PrestaShop

- Revisa los archivos del servidor buscando scripts externos no autorizados

- Cambia todas las contraseñas de acceso: backoffice, FTP, base de datos y hosting

- Notifica a tus clientes que hayan comprado en el período afectado

- Informa a tu banco adquirente de la incidencia de seguridad

- Contrata un análisis forense si el volumen de ventas lo justifica

Prevención futura

Este tipo de ataques se pueden prevenir con un mantenimiento adecuado de la tienda. Algunas medidas concretas:

- Revisa los módulos instalados periódicamente y elimina los que no uses

- Instala solo módulos de autores con buena reputación y muchas valoraciones

- Configura una política de seguridad de contenido (CSP) que bloquee scripts externos no autorizados

- Activa la autenticación en dos factores en el backoffice

- Contrata un servicio de monitorización de seguridad activa

Si tienes dudas sobre el estado de seguridad de tu tienda PrestaShop, puedo hacerte una revisión técnica sin compromiso.